Stories

-

![العملية العسكرية الروسية في أوكرانيا]()

العملية العسكرية الروسية في أوكرانيا

RT STORIES

خبير يتحدث عما هو أسوأ بكثير من انقطاع الكهرباء قد يصيب كييف ومدنا أوكرانية

![خبير يتحدث عما هو أسوأ بكثير من انقطاع الكهرباء قد يصيب كييف ومدنا أوكرانية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الجوي يدمر 146 مسيرة معادية فوق مناطق روسيا خلال 6 ساعات

![الدفاع الجوي يدمر 146 مسيرة معادية فوق مناطق روسيا خلال 6 ساعات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

موقع بوليتيكو يحدد سببا حاسما وراء تراجع اهتمام ترامب بالتسوية في أوكرانيا

![موقع بوليتيكو يحدد سببا حاسما وراء تراجع اهتمام ترامب بالتسوية في أوكرانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"بوليتيكو": زيلينسكي يعمل على استراتيجية لإجراء المفاوضات مع روسيا دون مساعدة الولايات المتحدة

!["بوليتيكو": زيلينسكي يعمل على استراتيجية لإجراء المفاوضات مع روسيا دون مساعدة الولايات المتحدة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الروسي يسيطر على بلدة في سومي

![الجيش الروسي يسيطر على بلدة في سومي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مقاطعة خاركوف.. لقطات لمعارك تحرير بلدة بوكاليانوي

#اسأل_أكثر #Question_MoreRT STORIES

على خلفية الخسائر الضخمة وفرار الجنود زيلينسكي يغري المشاة بزيادة رواتبهم

![على خلفية الخسائر الضخمة وفرار الجنود زيلينسكي يغري المشاة بزيادة رواتبهم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الدفاع الروسية: تدمير 100 مسيرة أوكرانية فوق مناطق روسية وبحر آزوف خلال 9 ساعات

![الدفاع الروسية: تدمير 100 مسيرة أوكرانية فوق مناطق روسية وبحر آزوف خلال 9 ساعات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

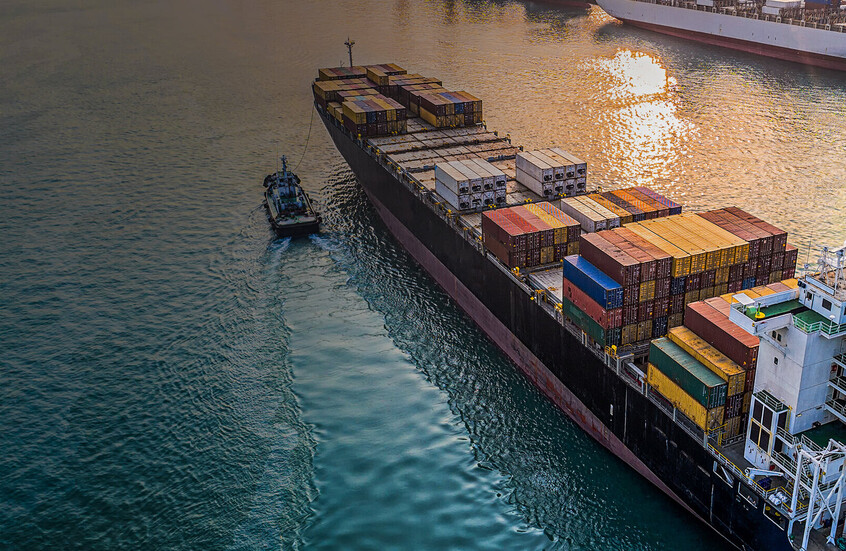

"تاس": تصدير المنتجات العسكرية من صربيا والبوسنة والهرسك إلى أوكرانيا مستمر

!["تاس": تصدير المنتجات العسكرية من صربيا والبوسنة والهرسك إلى أوكرانيا مستمر]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![العملية العسكرية الروسية في أوكرانيا]() العملية العسكرية الروسية في أوكرانيا

العملية العسكرية الروسية في أوكرانيا

-

![نبض الملاعب]()

نبض الملاعب

RT STORIES

برشلونة يهزم أوساسونا ويقترب من حسم لقب "الليغا"

![برشلونة يهزم أوساسونا ويقترب من حسم لقب "الليغا"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الهلال يعبر الحزم بثلاثية ويضغط على النصر في سباق صدارة الدوري السعودي

![الهلال يعبر الحزم بثلاثية ويضغط على النصر في سباق صدارة الدوري السعودي]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

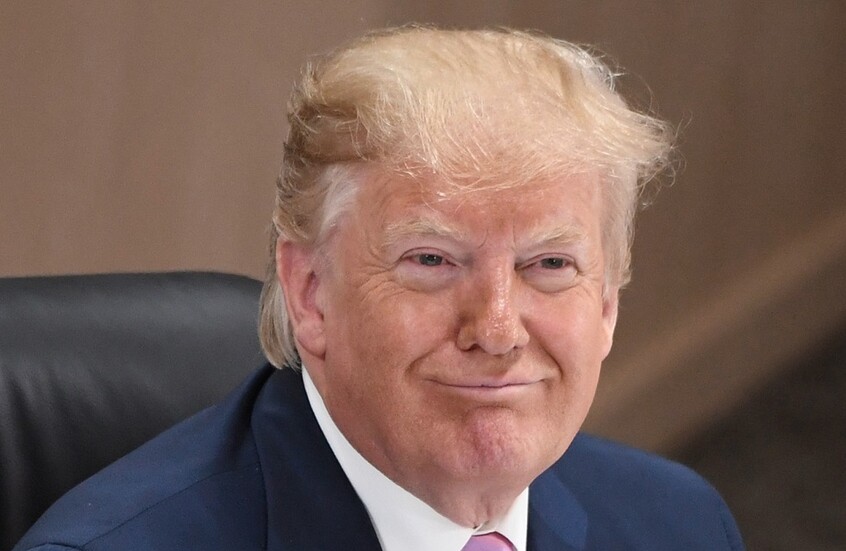

ماذا لو فازت إيران بكأس العالم في الولايات المتحدة؟.. ترامب يعلق

![ماذا لو فازت إيران بكأس العالم في الولايات المتحدة؟.. ترامب يعلق]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

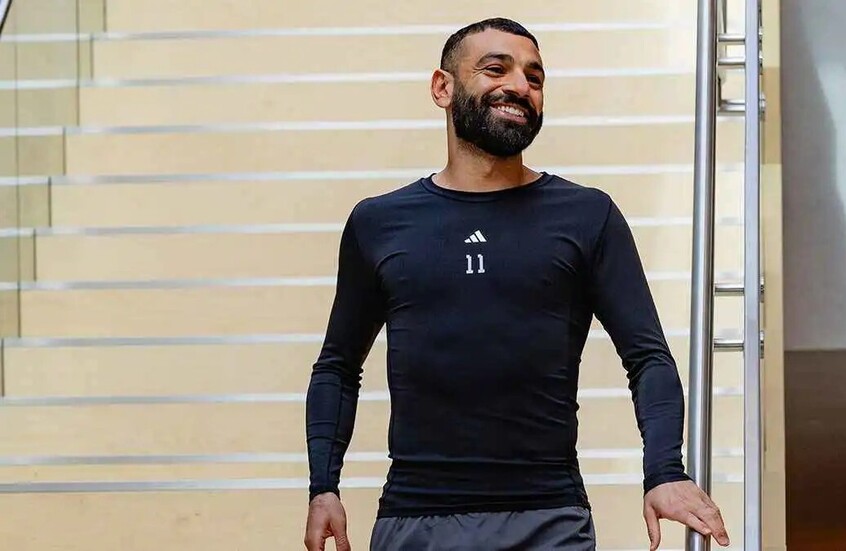

أول تعليق من صلاح حول وجهته المقبلة بعد إعلان رحيله عن ليفربول

![أول تعليق من صلاح حول وجهته المقبلة بعد إعلان رحيله عن ليفربول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

سيدات روسيا للسباحة الإيقاعية يتوجن بذهبية البرنامج الحر في كأس العالم

![سيدات روسيا للسباحة الإيقاعية يتوجن بذهبية البرنامج الحر في كأس العالم]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

أول تعليق من مدرب الأهلي بعد فوز فريقه على الزمالك بثلاثية

![أول تعليق من مدرب الأهلي بعد فوز فريقه على الزمالك بثلاثية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إصابة جديدة.. نجم ريال مدريد مهدد بالغياب عن مباراة الكلاسيكو

![إصابة جديدة.. نجم ريال مدريد مهدد بالغياب عن مباراة الكلاسيكو]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وفاة سائق فورمولا 1 السابق وبطل الألعاب البارالمبية زاناردي عن عمر 59 عاما

![وفاة سائق فورمولا 1 السابق وبطل الألعاب البارالمبية زاناردي عن عمر 59 عاما]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وداع يليق بأسطورة.. نجوم كرة القدم يودعون محمد صلاح برسائل مؤثرة (فيديو)

![وداع يليق بأسطورة.. نجوم كرة القدم يودعون محمد صلاح برسائل مؤثرة (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ماذا يعني احتفال كريستيانو رونالدو بحركته الأيقونية "Siuu".. الدون يكشف كواليس هذا الاحتفال ؟

![ماذا يعني احتفال كريستيانو رونالدو بحركته الأيقونية "Siuu".. الدون يكشف كواليس هذا الاحتفال ؟]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

رئيس الاتحاد الإيراني يثير الجدل مجددا حول المشاركة في كأس العالم (فيديو)

![رئيس الاتحاد الإيراني يثير الجدل مجددا حول المشاركة في كأس العالم (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

محمد صلاح يزف خبرا سارا لجماهير ليفربول (فيديو)

![محمد صلاح يزف خبرا سارا لجماهير ليفربول (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

بعد الخسارة الكارثية أمام الأهلي.. الزمالك يتخذ قرارا عاجلا (فيديو)

![بعد الخسارة الكارثية أمام الأهلي.. الزمالك يتخذ قرارا عاجلا (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![نبض الملاعب]() نبض الملاعب

نبض الملاعب

-

![إسرائيل تواصل غاراتها على لبنان]()

إسرائيل تواصل غاراتها على لبنان

RT STORIES

لبنان.. اجتماع "استثنائي" بين قائد الجيش ورئيس لجنة "الميكانيزم"

![لبنان.. اجتماع "استثنائي" بين قائد الجيش ورئيس لجنة "الميكانيزم"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي: استهدفنا نحو 120 هدفا في جنوب لبنان خلال نهاية الأسبوع (صور + فيديو)

![الجيش الإسرائيلي: استهدفنا نحو 120 هدفا في جنوب لبنان خلال نهاية الأسبوع (صور + فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"حزب الله" يستهدف تجمعات لجنود إسرائيليين في القنطرة والبياضة

!["حزب الله" يستهدف تجمعات لجنود إسرائيليين في القنطرة والبياضة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

50 غارة في 24 ساعة.. مراسلتنا: قتلى وجرحى بغارات إسرائيلية جنوب لبنان

![50 غارة في 24 ساعة.. مراسلتنا: قتلى وجرحى بغارات إسرائيلية جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. القوات الإسرائيلية تواصل عملياتها جنوب لبنان وحزب الله يرد بالصواريخ والمسيرات

![لحظة بلحظة.. القوات الإسرائيلية تواصل عملياتها جنوب لبنان وحزب الله يرد بالصواريخ والمسيرات]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الجيش الإسرائيلي يتهم حزب الله بخرق وقف النار وينذر سكان 9 قرى جنوب لبنان للإخلاء

![الجيش الإسرائيلي يتهم حزب الله بخرق وقف النار وينذر سكان 9 قرى جنوب لبنان للإخلاء]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

حزب الله ينشر تفاصيل عملياته العسكرية ضد القوات الإسرائيلية في جنوب لبنان

![حزب الله ينشر تفاصيل عملياته العسكرية ضد القوات الإسرائيلية في جنوب لبنان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

قناة لبنانية: الرئيس عون لن يذهب للقاء نتنياهو ما دام جزء من الجنوب محتلا والحرب فيه قائمة

![قناة لبنانية: الرئيس عون لن يذهب للقاء نتنياهو ما دام جزء من الجنوب محتلا والحرب فيه قائمة]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

القوات الإسرائيلية تجرّف دير ومدرسة راهبات المخلصيات في بلدة يارون جنوب لبنان (فيديو)

![القوات الإسرائيلية تجرّف دير ومدرسة راهبات المخلصيات في بلدة يارون جنوب لبنان (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

إسرائيل تشدد إجراءات الجبهة الداخلية في الشمال وتقلص احتفالات "لاغ باعومر" في ميرون

![إسرائيل تشدد إجراءات الجبهة الداخلية في الشمال وتقلص احتفالات "لاغ باعومر" في ميرون]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![إسرائيل تواصل غاراتها على لبنان]() إسرائيل تواصل غاراتها على لبنان

إسرائيل تواصل غاراتها على لبنان

-

![هدنة وحصار المضيق]()

هدنة وحصار المضيق

RT STORIES

"قناة 12" عن مصادر: إسرائيل تستعد لاحتمال شن الولايات المتحدة هجوما قريبا على إيران

!["قناة 12" عن مصادر: إسرائيل تستعد لاحتمال شن الولايات المتحدة هجوما قريبا على إيران]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

وزير العدل الإيراني: العدو يسعى إلى زرع الفتنة وإحداث انقسام داخل البلاد بعد فشله في الميدان

![وزير العدل الإيراني: العدو يسعى إلى زرع الفتنة وإحداث انقسام داخل البلاد بعد فشله في الميدان]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الصين.. وزارة التجارة تمنع تطبيق العقوبات الأمريكية على 5 مصافي بترول

![الصين.. وزارة التجارة تمنع تطبيق العقوبات الأمريكية على 5 مصافي بترول]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

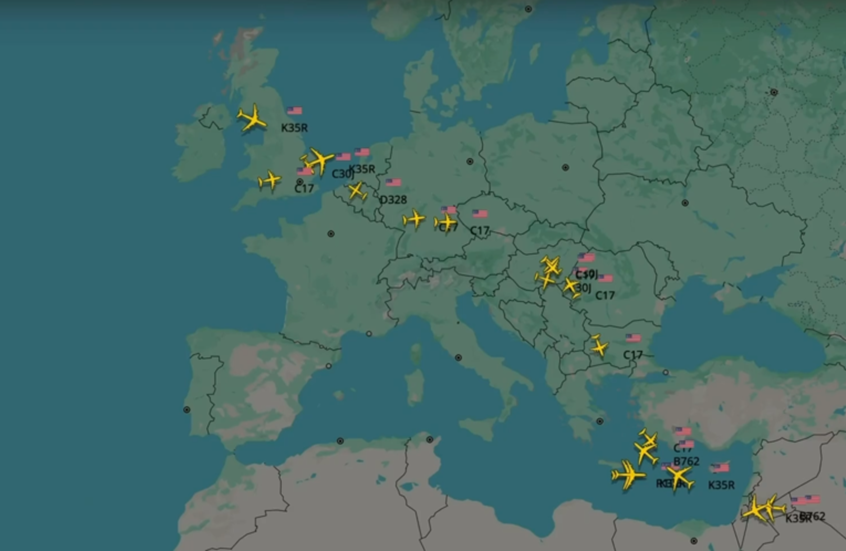

رد فعل "مفاجىء وبارد" لبيستوريوس على قرار ترامب سحب آلاف الجنود الأمريكيين من ألمانيا

![رد فعل "مفاجىء وبارد" لبيستوريوس على قرار ترامب سحب آلاف الجنود الأمريكيين من ألمانيا]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

مسؤول إيراني يكشف فحوى مقترح طهران الذي رفضه ترامب

![مسؤول إيراني يكشف فحوى مقترح طهران الذي رفضه ترامب]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

لحظة بلحظة.. ضغط متبادل بين واشنطن وطهران في ظل استمرار "إغلاق وحصار هرمز"

![لحظة بلحظة.. ضغط متبادل بين واشنطن وطهران في ظل استمرار "إغلاق وحصار هرمز"]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"وول ستريت جورنال": المسيرات الإيرانية "الرخيصة" أثبتت فعاليتها أمام منظومات "ثاد" الأمريكية

!["وول ستريت جورنال": المسيرات الإيرانية "الرخيصة" أثبتت فعاليتها أمام منظومات "ثاد" الأمريكية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

ترامب: قادة إيران "اختفوا" وليس هناك من يمكن التعامل معه (فيديو)

![ترامب: قادة إيران "اختفوا" وليس هناك من يمكن التعامل معه (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"مثل عش النمل".. ترامب يشرح كيف تطبق واشنطن الحصار البحري على إيران (فيديو)

!["مثل عش النمل".. ترامب يشرح كيف تطبق واشنطن الحصار البحري على إيران (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

الحرس الثوري الإيراني يعلن فرض "قواعد جديدة" لإدارة الخليج ومضيق هرمز

![الحرس الثوري الإيراني يعلن فرض "قواعد جديدة" لإدارة الخليج ومضيق هرمز]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

"أسوشيتد برس": البيت الأبيض يبلغ الكونغرس بأنه يعتبر العملية ضد إيران منتهية

!["أسوشيتد برس": البيت الأبيض يبلغ الكونغرس بأنه يعتبر العملية ضد إيران منتهية]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_MoreRT STORIES

عراقجي ولافروف يبحثان موقف إيران من انهاء الصراع مع الولايات المتحدة وإسرائيل ووضع منطقة الخليج

![عراقجي ولافروف يبحثان موقف إيران من انهاء الصراع مع الولايات المتحدة وإسرائيل ووضع منطقة الخليج]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More![هدنة وحصار المضيق]() هدنة وحصار المضيق

هدنة وحصار المضيق

-

فيديوهات

RT STORIES

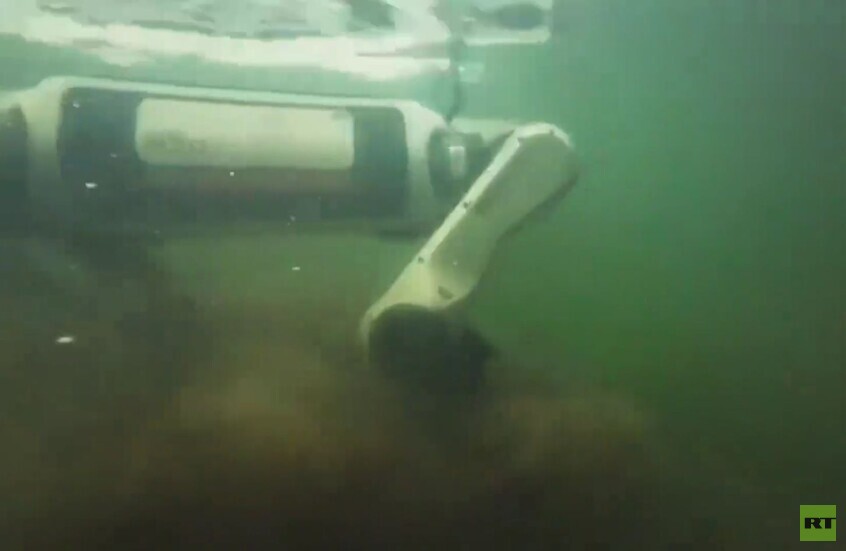

شركة DEEP Robotics تعرض روبوتها الجديد

#اسأل_أكثر #Question_MoreRT STORIES

البرازيل.. فيضانات مدمرة تسفر عن قتلى ومصابين في ولاية "بيرنامبوكو"

#اسأل_أكثر #Question_MoreRT STORIES

قاعدة بايكونور.. نجاح أول إطلاق تجريبي للصاروخ "سويوز-5"

#اسأل_أكثر #Question_MoreRT STORIES

القدس.. لقطات توثق اعتداء مستوطن إسرائيلي على راهبة مسيحية

#اسأل_أكثر #Question_Moreفيديوهات

-

!["في جلسة عشاء".. محمد صلاح يكشف عن الشخص الذي أقنعه بمغادرة ليفربول (فيديو)]()

"في جلسة عشاء".. محمد صلاح يكشف عن الشخص الذي أقنعه بمغادرة ليفربول (فيديو)

RT STORIES

"في جلسة عشاء".. محمد صلاح يكشف عن الشخص الذي أقنعه بمغادرة ليفربول (فيديو)

!["في جلسة عشاء".. محمد صلاح يكشف عن الشخص الذي أقنعه بمغادرة ليفربول (فيديو)]() #اسأل_أكثر #Question_More

#اسأل_أكثر #Question_More

3 علامات تدل على اختراق أجهزتك الذكية سرا

تحذر شعبة الجرائم الإلكترونية التابعة لمكتب التحقيقات الفيدرالي (FBI) مستخدمي الأجهزة الذكية من تعرض أجهزتهم للاختراق والاستغلال في هجمات إلكترونية دون علمهم.

ويشير مركز شكاوى الجرائم عبر الإنترنت التابع للمكتب (IC3) إلى أن القراصنة يستهدفون بشكل متزايد أجهزة "إنترنت الأشياء" (IoT)، مثل:

- أجهزة التلفاز الذكية.

- كاميرات المراقبة.

- منظمات الحرارة.

- الثلاجات.

- أجهزة تتبع اللياقة.

- ألعاب الأطفال.

وتكمن خطورة هذه الهجمات في تحويل الأجهزة المخترقة إلى جزء من شبكة "بوت نت" (Botnet)، وهي شبكة سرية من الأجهزة التي يسيطر عليها القراصنة عن بُعد، لاستخدامها في:

- تنفيذ هجمات إلكترونية.

- تمرير حركة إنترنت خبيثة.

- إخفاء المصدر الحقيقي للهجمات.

اختراق آلاف الأجهزة حول العالم لصنع سلاح سيبراني غير مسبوق

كيف يتم الاختراق؟

لا يعتمد القراصنة دائما على التصيد الإلكتروني أو الروابط المشبوهة، بل يستغلون ثغرات مباشرة، أبرزها:

- كلمات المرور الافتراضية الضعيفة (مثل: admin / 1234).

- إهمال تحديث البرمجيات والأنظمة.

- ثغرات أمنية غير مكتشفة تُعرف بـ"ثغرات اليوم الصفري" (Zero-day).

علامات تدل على اختراق جهازك

حدد الخبراء 3 مؤشرات رئيسية ينبغي الانتباه لها:

- ارتفاع استهلاك البيانات بشكل غير طبيعي نتيجة نشاط خفي للجهاز في إرسال واستقبال البيانات.

- زيادة مفاجئة في فاتورة الإنترنت خاصة مع وجود رسوم على الاستهلاك المرتفع.

- بطء الأجهزة أو ضعف شبكة "واي فاي" بسبب استهلاك البرمجيات الخبيثة لموارد الجهاز (المعالج، الذاكرة، النطاق الترددي).

وتتم هذه الأنشطة عبر اتصال الإنترنت وعنوان IP الخاص بالمستخدم، ما يسمح للمخترقين بإخفاء هويتهم واستخدام شبكة الضحية كوسيط لعملياتهم.

كيفية حماية الأجهزة:

- تغيير كلمات المرور الافتراضية فورا.

- تثبيت التحديثات الأمنية بشكل مستمر.

- مراقبة استهلاك البيانات بشكل دوري.

المصدر: ديلي ميل

إقرأ المزيد

هاكر ينفي ادعاءاته باختراق بيانات تطبيق Мах الروسي

ذكرت وكالة "تاس" الروسية أحد قراصنة الإنترنت، والذي ادعى سابقا اختراق قاعدة بيانات تطبيق Мах، تراجع عن أقواله وأكد عدم وجود أي تسريب للبيانات.

هل هاتفك مخترق؟.. 5 علامات تحذيرية تكشف خطر التجسس

كشف خبير تقني عن خمس علامات تحذيرية قد تشير إلى أن شخصا ما يتجسس عليك عبر هاتفك.

إعداد خفي في "واي فاي" قد يعرّض هاتفك للاختراق

حذر خبراء في التكنولوجيا من أن تفعيل ميزة "الانضمام التلقائي" (Auto-Join) عبر "واي فاي" في أجهزة "آيفون" قد يعرّض المستخدمين لمخاطر أمنية كبيرة.

التعليقات